Disclaimer 1: Se você é um profissional de TI, notará que farei diversas simplificações e generalizações que, óbvio, não refletem a complexidade real dos sistemas, protocolos, métodos de ataque, metodologias de gestão e etc. Tenha em mente, contudo, que esse texto foi escrito para que qualquer um acompanhasse o raciocínio que quero desenvolver, e que este não é um blog de TI; logo, a precisão será preterida diante da facilidade de compreensão.

Na semana que passou, os Hanson’s tiveram uma oportunidade de ouro para um grupo fora de qualquer holofote: 5 minutos de fama gratuita e inesperada, até a pesquisa no Google Bing, revelar que não: Ransomware não é uma cria tecnológica dos mocinhos famosos no fim dos anos 1990.

A piada é ruim, eu sei mas, eu vi muita gente escrevendo “hansonware”… Faz parte da realidade do mundo em que todos escrevem o que querem; como estou fazendo agora…

“Ransomware“ é um dos vários tipos de Malware (ou, como chamávamos antigamente, “Vírus de computador”) que vem causando um estrago monumental na vida das empresas e pessoas que utilizam computadores conectados à Internet (virtualmente: qualquer equipamento que tenha real serventia no mundo de hoje), sem as devidas atualizações (que deveriam ser rotineiras e (são) gratuitas).

A palavra inglesa “Ransom” significa “Resgate”, como aquele exigido por sequestradores em troca de suas vitimas. “Ware” é a terminação comum da Tecnologia, e pode ser genericamente traduzida como “categoria” ou “tipo” ou, semanticamente, “parte/porção”… Ou seja, Hardware é a “parte” física do seu computador (a placa de vídeo, o mouse, o processador). E Software, a porção virtual (o sistema operacional, o programa de edição de fotos, o navegador de Internet; e o “vírus”).

Um Ransomware é um tipo de Malware (já que causa dano), na categoria de “sequestro de dados”.

Todo Software que faz mal ao seu computador está na grande categoria dos Malwares (Malicious-Softwares). Eles podem parar o sistema operacional, roubar dados seus (como senhas e login [nome de usuário]), alterar o funcionamento de certas funções e programas, espionar o que você faz etc.

A dica para diferenciar um Ransomware de outros tipos de programas mal-intencionados é que os Ransomwares têm o poder de criptografar seus dados (ou seja, embaralha-los de tal forma que você não possa mais utilizá-los) e cobrar a “decriptografia” (ou, “desembaralhamento”), caso você esteja disposto a pagar uma quantia (neste caso, em dinheiro virtual [porque é mais difícil de rastrear]) aos donos do programa maldoso. Não é possível remover a criptografia à força. Afinal, é pra isso que ela serve: Proteger seus dados de qualquer um tentando obtê-los na marra. Mas, geralmente, você é o dono da chave de decriptografia. Não neste caso.

Antes de seguir com minha argumentação, eu sou compelido a garantir que ninguém considere-se desavisado das minhas ligações com a empresa em questão; do fato de que este texto é mera opinião, 100% particular e, jamais, uma opinião de minha empregadora, blablabla. Então, lá vai.

Disclaimer 2: Sou funcionário da Microsoft Corporation; a criadora e mantenedora do Windows e diversos outros produtos. Atuo no time de atendimento presencial ao cliente e não tenho nenhum poder, relação, decisão, influência, quanto ao episódio comentado. Logo, não sou ciente de todas as decisões da Companhia, nem de todos os seus aspectos, contradições, motivos, colaterais e etc.

A opinião contida nesse post é de minha inteira responsabilidade. Nada, absolutamente nada, do que escrevo aqui pode ser copiado, citado, ou retransmitido como sendo a opinião da Microsoft, de seus empregados, ou porta-vozes. Não tenho autorização, nem o conhecimento necessário para emitir opinião em nome da empresa, especialmente, no que tange ao assunto Segurança, já que não é minha área de especialização.

Esta opinião, como toda e qualquer opinião, é passível de erros e má-interpretação dos fatos e, portanto, não deve ser entendida ou tratada como o mais fiel retrato de uma verdade irrefutável sobre o caso, os acontecimentos, os envolvidos, as consequências, e tudo o que cerca e decorre deste assunto.

Ninguém, nem meu gerente imediato, nem a liderança da companhia, nem nenhum canal interno ou externo, solicitou, autorizou, endossou, apoiou, ordenou, pediu, foi informado/consultado, ou de qualquer outra forma, influenciou na elaboração desse conteúdo, sendo exercício da minha livre escolha e livre expressão de pensamento. Portanto, recae sobre mim, e só sobre mim, qualquer efeito que tal opinião possa causar.

There you go… Agora, você sabe que quem escreve deste lado aqui é o Rodrigo, filho da Raquel (mais uma vez, feliz dia das mães, mãe!) e nada mais. Porta-voz só d’ele mesmo, e de mais ninguém.

Existe algo bem curioso nesse post, também: É a primeira vez que eu falo de Tecnologia da Informação (TI), por aqui. Acho que isso dá a entender que minha área me interessa menos que a crise na Síria, talvez? Espero que não; só gosto de muitos assuntos, mesmo…

De quem é a culpa?

Bem, esse é o primeiro defeito da TI (antes fosse só da TI) no Brasil: Nós nos preocupamos muito mais em achar em quem botar a culpa do que em entender porquê o problema ocorreu. Aí, demite-se quem não conseguiu jogar a culpa no próximo da fila (se existir um próximo), e o real problema se mantém ali; não corrigido, até a próxima ocorrência.

E, como sempre digo: Falo “no Brasil” porque é a este país que minha experiência se resume. Neste caso, experiência profissional. Não posso falar dos outros países.

São 14 anos desde que comprei a “Bíblia” do Windows Server 2003 do Julio Battisti e, com ela, iniciei minha profissionalização em Sistemas Operacionais para “Servidor”, escolhendo a área de Infraestrutura dentro da TI como minha especialização de carreira. Já lia sobre tecnologia em 1995, mas, esse foi o primeiro livro “sério”.

Se você não for da área, precisa saber que TI é como Medicina. Talvez, tenhamos bem mais ramificações do que os médicos, já que mexemos em sistemas diferentes com arquiteturas diferentes. Todos os seres humanos tem o aparelho digestivo, o sistema respiratório, mas, sistemas da informação podem ser absolutamente diferentes, até mesmo no desenho interno do Hardware (RISC vs CISC, Mainframe vs Baixa Plataforma etc.), como gerenciam memória, como avisam quando há algo errado e, por aí vai. Logo, o número de especialidades dispara.

Eu escolhi Infraestrutura. Mesmo dentro da “Infra”, existem as pessoas de Redes, Banco de Dados, Segurança… E cada uma delas sabe de sistemas e conceitos que a outra não domina (em geral). Para além da Infraestrutura, ainda existem equipes de Desenvolvimento e Qualidade de Software, Equipes de Processos e Padrões, Áreas de Controle e Auditoria etc.

Enfim, exatamente como um Endocrinologista não sabe fazer uma operação no Cérebro, o mesmo vai ocorrer se você colocar um profissional de Programação para cuidar do seu Firewall (um programa que controla acesso a uma rede). Ele vai fazer o melhor que pode; pode até entender o conceito geral de um Firewall (talvez, tenha a capacidade de programar um “do zero”) mas, ele não treinou pra administrar aquilo (e administrar é bem diferente de criar ou instalar; saber um não garante o outro), não entende os jargões e os conceitos da área e vai fazer muitas escolhas erradas.

TI ou bode expiatório?

Bom, tudo isso pra dizer que: Toda vez que algo na TI não sai como se esperava, é comum que o pessoal de Infraestrutura tenha que se explicar antes de todo o resto. Isto porque eles estão ali para manter as coisas funcionando: Rede, Servidores, Segurança, Sistemas. Tudo.

Para que você, com seu cliente (Notebook, Smartphone, PC), possa usar os serviços que a TI deveria oferecer. Da Internet ao e-mail, e até uma simples troca de senha. Tudo depende de que a Infraestrutura esteja fazendo sua parte.

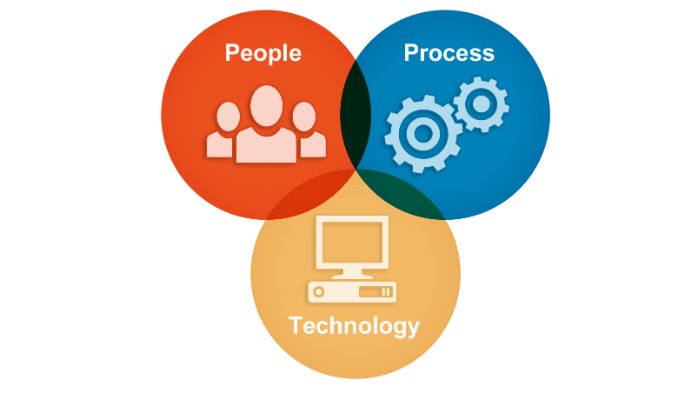

Mas, antes de você entender porque está tudo errado quando se procura um único culpado numa crise como esta (que já afetou não menos que 200 mil computadores, em mais de 70 países, pelos últimos relatos), você precisa entender como nós estruturamos a operação de um departamento de TI. E conhecer os 3 pilares:

A ideia não é formar ninguém em Gestão de TI. Mas, você precisa entender que a TI só funciona direito quando isso tudo está no lugar, e operando da forma correta. Se você acredita na seriedade disso ou não, não me importa, mas, em uma grande parte dos clientes brasileiros, isso é só um sonho muito distante e também por isso, somos tão amadores na gestão dessa área.

O pilar “Pessoas” é o pilar mais ignorado no Brasil. Infelizmente e diferentemente de várias profissões, qualquer um, qualquer um mesmo, pode se chamar de administrador de Sistemas. O problema é que a TI é feita de Pessoas, de ponta a ponta. O sujeito que programou, a sujeita que testou, o sujeito que implementou e configurou, e a sujeita que vai administrar. Se qualquer elo dessa corrente não souber o que está fazendo, não é surpresa que o Sistema resultante tenha falhas. Algumas, catastróficas.

Quem utilizará o sistema final provavelmente será uma pessoa, certo? Mas, ela também não é treinada e expõe a risco toda a rede em que encostar.

Depois, vem o pilar “Processos“. Bem, sabe quando você chega em casa e instala um novo programa no seu PC, sem maiores considerações? Talvez, porque seu amigo disse que era bom, ou talvez porque você viu em um site de Tecnologia e está a fim de testar?

Bem… Se sua TI é séria, lá não funciona assim. Há um processo para o Software ser escolhido. Levanta-se o tipo de função que ele deve atender. O candidato é comparado com vários outros disponíveis no mercado, ambientes de teste são criados para validar que ele cumpre o que promete; e vários fatores são analisados como custo, facilidade de uso, suporte do fornecedor, integração com o ecossistema. Não é uma decisão fácil, nem leviana.

Tudo isso está desenhado em um Processo de adoção de novas tecnologias. E há outro Processo para o descomissionamento, ou seja, a “aposentadoria” do dito cujo.

Todos os processos tem a função de regular a TI para que nada aconteça de forma abrupta, e que todos os riscos (ou a maioria deles) estejam identificados e as contramedidas, documentadas.

No entanto, os Processos também ficam velhos. Precisam ser revistos com melhores práticas, com metodologias novas que ajudem a medir e instrumentalizar o ambiente. Às vezes, são redesenhados, e às vezes têm que ser descartados e escritos do zero.

Por fim, e só por fim, vem o pilar “Tecnologia“. Aqui é onde entra o Software e o Hardware em si, suas peculiaridades, o conhecimento necessário para gerenciá-los, seus requisitos, suas arquiteturas, troubleshooting (investigação de problemas) etc.

O pilar “Tecnologia” só funciona quando os outros 2 pilares estão funcionando direito. A Tecnologia não consegue corrigir os outros pilares. Aliás, nenhum pilar corrige um problema inerente de outro.

Toda essa longa explicação pra explicitar um único aspecto: Existe método, existe ciência e existe uma correlação fixa entre esses pilares. Não se administra ambiente de TI por “feeling“. Não se administra TI (se você quer que dê certo, claro) baseado no que você fazia desde que eu era um bebê (como você gosta de lembrar, como se isso fosse algum tipo de credencial, numa área que se transforma e descarta conhecimento velho todo mês…).

Não importa se você usava o DOS 1.0. Isso não lhe torna apto a cuidar de um ambiente baseado em tecnologia de 2016. O que te torna apto é estudar, investir tempo e dinheiro no aprendizado do novo sistema/arquitetura/conceito de gestão.

Se você parou de estudar há mais de 2 anos, se você não tem um método processual de gestão, uma forma de constatar os fatos e situações com mais de uma fonte… Enfim, você não tem condições de gerenciar sua TI. Sinto muito, mas é a verdade.

Pior do que isso: Você não arruma a deficiência de um pilar mexendo com outro, repito. Ou seja, se seus usuários não têm treinamento para lidar com um e-mail suspeito e clicam em links de desconhecidos (Pilar Pessoas: Treinamento), você não vai resolver esse risco NUNCA, via Tecnologia (por exemplo), mesmo que compre o Antivírus mais caro do mercado (Pilar Tecnologia: Aquisição).

Infelizmente, isso é o que mais vejo: Não há processos na empresa, não há treinamento para o usuário ou administrador, mas, o gerente de TI acha que comprando a versão 2.0 PlusPlus do Software, todos os problemas desaparecerão. Só que não…

Cria-se um novo problema (dos grandes): Aprender sobre o novo Software (na empresa que não tem processos e não treina seus funcionários no que já tinha antes)…

Pensando em tudo isso: De quem é a culpa?

Eu não tenho coragem de falar que a culpa da contaminação é do analista de Segurança. Ele pode ter avisado o gerente da necessidade de Patching. Mas, há sempre uma explicação “muito boa” para não atualizar (de “o software legado não funciona” a “time que tá ganhando não se mexe”).

Ele pode não ter treinamento e ter entrado numa vaga de SI (Segurança da Informação), porque a empresa contrata mal e prepara mal seus profissionais de TI.

Em resumo, é muito fácil demitir o “cara da SI”. É muito fácil demitir o cara do Firewall… Mas se a área de TI é tratada de forma desrespeitosa; se ela é sempre encarada como um custo – muito embora, a empresa não consiga funcionar um dia sem a rede de computadores – como vamos estar preparados para lidar com as novidades de um sistema e com os riscos que sequer conseguimos mapear (quando haverá o próximo ataque? Quais serão os vetores de ação? E quais são as contramedidas?)?

Isso ocorre em empresas que não vendem TI para seus clientes, mas, ainda mais triste, ocorre em empresas onde o serviço principal ao cliente final é, sim, a Tecnologia.

Não está ligado a um tipo de empresa, mas sim, a um tipo de pensamento. O pensamento de que manter a TI é caro, e de que tudo que não se gasta em Tecnologia vira lucro.

O mais insano desse pensamento, tão arraigado em empresas médias, grandes, nacionais, internacionais, privadas ou públicas, da área de TI, ou não… É que o sujeito que toma essa decisão, corta todos os custos que mantêm os pilares bem, remove dinheiro de treinamento, não compra o produto novo na hora certa, não mantém processos revisados por uma equipe competente e, ainda assim, se sente, esquizofrenicamente, no direito de cobrar resultados como se tivesse pago pelo serviço de alto nível.

“Tem que suar a camisa!”… O problema é que a área de Tecnologia não se comove com bordões. O malware não se assusta com frases de efeito. Treinamento, pessoas preparadas, e sistemas atualizados, não são alcançados e mantidos com palavras inspiradoras.

Para ter os melhores médicos, você tem que pagar os melhores salários. Os hospitais sabem disso. Mas, isso é uma piada das grandes na área de TI.

Se você, profissional (com ss e não ç) dessa área, negar um serviço porque ele não é humanamente executável por mil reais (responsabilidade, conhecimento, experiência, treinamentos [caros]; tudo isso entra no seu preço), não há nenhuma novidade que surgirão 5 ou 6 “profiçionais” (com ç) atrás de você, todos dispostos a pegar o projeto. E assim, o mercado de TI segue se deteriorando.

Enquanto o protecionismo e a reserva de mercado são péssimas para o consumidor e para a competitividade, o canibalismo que impera na TI remove qualquer brio dos profissionais da área e demove qualquer um de gastar com treinamentos (já que não é um investimento – você não vai poder cobrar por saber mais e melhor), para ser melhor e fazer melhor o próprio trabalho.

Dizia um colega de trabalho, lá nos idos de 2008:

Quem paga banana, merece trampo de macaco…

Não muito fino, não muito elegante. Mas, por Buddha, como a sabedoria disto é profunda.

A lei fundamental da vida: Tudo que nasceu, um dia vai morrer. Inclusive na TI…

Você nasceu. Você cresceu, ou está crescendo. E um dia (com sorte, bem distante de hoje), você fechará os olhos uma última vez.

Bem… Triste… Forte… Mas…

Não há nada dessa lei da vida que não se aplique a TODOS os pilares da TI.

As Pessoas? As pessoas morrem.

Os Processos? Os processos morrem.

E a Tecnologia? É; ela morre também.

E é ai que a TI no Brasil vai para a várzea, de novo.

Para muito coordenador, gerente de TI, CSM, PjM, CIO, CFO, CEO (e todas as siglinhas que elouquecem o moço dos charts de Plano de Carreira do RH), os Softwares que eles adquiriram um dia, TÊM DE SER ETERNOS…

Essa expectativa não sobrevive à realidade. Ela é 100% surreal. Quer ver como?

O Ransomware que gerou todo esse caos na Terra e que é o motivo de eu estar escrevendo, usa uma falha num protocolo chamado SMB (falha também presente no seu dialeto, o CIFS) em sua versão 1.

O SMB (Server Message Block), é um protocolo criado em MIL NOVECENTOS E OITENTA E QUATRO… E adotado pela Microsoft em 1990… Esse protocolo permite a cópia de arquivos entre máquinas, a capacidade de imprimir em uma impressora conectada na rede e outros detalhes. Repito: Foi criado em 1984…

Bom. Olhe pra toda a tecnologia ao seu redor… Tela touch, WiFi, HDTV, Forno de Microondas… Quer saber? Nada disso existia em 1984.

Mas, a exigência dos que entendem que o erro é da Microsoft – embora a falha afete qualquer sistema com essa versão do protocolo – (e são muitos os que culpam a Microsoft) é que esse protocolo de 1984 continuasse perfeito e seguro, 32 ANOS depois de sua criação. O protocolo veio antes mesmo da Internet existir abertamente; ela era um projeto de laboratório, tanto quanto era o SMB/CIFS na IBM.

Por que ninguém tirou um protocolo tão velho do ar?

Olha, não posso falar de cada caso; teria de conhecê-los de perto. Mas, via de regra, não foi por falta de aviso, recomendação ou pedidos.

Em geral, o cliente vai se defender dizendo que a aplicação legada dele depende disso. Ou vai dizer que, se está funcionando, não vê porquê desabilitar. “Transtorno”, eles dizem.

Estamos na versão 3.0+ (usada no Windows 10 ou Server 2016; basicamente, uma versão com melhorias e novas funções em relação ao Windows 8 e Server 2012). Mas, o SMB v1 continua lá, porque o mercado é extremamente chato se você não garantir uma retrocompatibilidade com 3 ou 4 versões anteriores. E paga-se o preço disso, óbvio.

Algumas vezes, nós “forçamos” a barra e dizemos “chega! Não vamos mais suportar um negócio com 30 anos”. Mas, mesmo assim, sempre surge um “caso de negócio” ($$$) que dá um jeito de ser a exceção… E onde passa um boi, passa uma boiada.

Enfim… Seja qual for a resposta de porquê o protocolo foi mantido pelas empresas, agora vemos um preço alto pela não-manutenção. A falha de segurança explorada pelo WannaCry foi corrigida em Março deste ano (2017). E as empresas não conseguiram agendar a correção a tempo (2 meses depois).

Não precisaria dizer, mas isso não é algo aceitável. Diga o que quiser. Você não larga a sua porta de casa 2 ou 3 meses sem fechadura. É exatamente o que as empresas afetadas fizeram com seus servidores e clientes. Pra piorar o descaso: A “troca da fechadura” (a aplicação do patch) era de graça…

Sei que todos querem arranjar um culpado, mas, com toda sinceridade do mundo, para todo gerente e responsável por departamento de TI caçando alguém para culpar: Eu sugiro o espelho mais próximo.

Não há nenhuma desculpa aceitável para não fazer o patching management de atualizações na categoria Critical, o mais rápido possível (se for possível, no mesmo dia em que ela foi publicada – porque se você foi informado sobre elas, os hackers também foram).

O documento é antigo (2012) mas, segue: Security Bulletin Severity Rating System

Critical Updates: Microsoft recommends that customers apply Critical updates immediately.

Fim de papo.

Mas, vamos analisar o caso do servidor com aplicações legadas, que não pode sair do ar. É a desculpa de grande parte dos grandes clientes que não atualizam o Sistema Operacional (e, portanto, saem de um ciclo de vida de DEZ ANOS, e ficam sem correção gratuita).

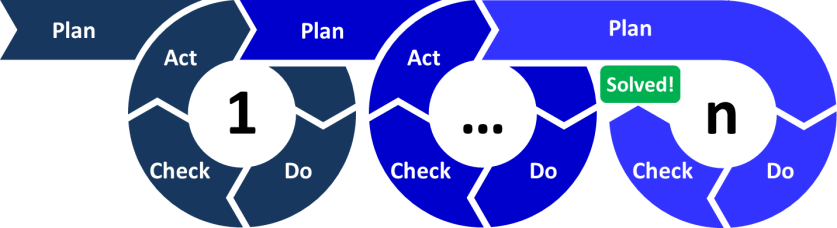

Se você seguisse o PDCA para seus Softwares, não teria porque sofrer…

Imagine que você é o gerente de TI da empresa Pomposo.com (pra quem é de TI, o nome é familiar)… A demanda é por um Software que faça a ligação do sistema de atendimento ao cliente com o calendário dos Smartphones.

Você pode usar o PDCA (Plan-Do-Check-Act) para lidar com todo o ciclo de vida do produto. Você usaria o PDCA até para escolher o primeiro produto.

O mais trágico e cômico é a SIMPLICIDADE do PDCA, e ainda assim a sua eficiência em gerir ciclos de vida, e mesmo assim, o não-emprego dele nas TIs que preferem método algum de gestão (vai que dá! go horse!) do que adotar algo simples, mas funcional. Há coisa mais complexa, robusta, para gerir o projeto, o ciclo de vida etc.? Claro que há, mas se você não consegue usar o básico de gestão, vai querer algo difícil pra ter um nome vistoso de processo, mas não saber como usar?

Voltando ao PDCA da solução:

Plan: Quais são os Softwares que fazem a função CRM <—> Calendário?

Do: Montar PoCs (Proof of concept) para testar os produtos competidores.

Check: Fazer um grupo de usuários testar as opções e pedir feedback sobre usabilidade e preferências; avaliar a verba do projeto e o custo de cada plataforma; estimar o hardware para as soluções mais bem cotadas… Etc.

Act: Comprar o Software vencedor.

Ok. Esse foi o ciclo de escolha. E agora? Agora, um novo PDCA é criado para instalar, testar, liberar e mudar o ambiente do status de projeto para produção.

E depois? Depois, um novo ciclo PDCA surge para cada atualização do produto.

Depois? Desde o dia um, existe um PDCA cuidando do ciclo de vida desse produto. Avaliando o feedback dos usuários, o parecer do fabricante, o risco de descontinuidade, e agindo para ter a reserva financeira necessária para quando chegar a hora de aposentar a solução. Essa hora SEMPRE vai chegar. Não é aceitável que sua TI não se prepare para esse dia.

Fazendo o PDCA de cada produto (e pode ser um grande PDCA, ou vários mini-PDCAs), nenhuma TI é pega de surpresa (até porque, se você for pego de surpresa, 10 anos após o lançamento do produto que, agora, perde o suporte, eu tenho que desconfiar da sua capacidade de gestão; sinto muito se isso te ofende).

O PDCA é sempre cíclico, então, o fim de um ciclo gera um outro, até que aquele ciclo de vida (que nasceu, cresceu e, um dia, perecerá) se encerre. E nasce outro, para o que vier pela frente. Sempre assim. Vale pra pessoas, processos, bem como para a tecnologia.

E, no fim do dia, eu sempre vou ter muita dificuldade de aceitar a validade de qualquer tentativa de manter um Software no ar por mais de 10 anos, quando o gerente de TI, o Diretor, ou qualquer outro manda-chuva não suportam ficar com o mesmo carro por mais de 2 anos.

O carro envelhece em apenas 2 anos, embora o conceito de estradas não tenha mudado muito nos últimos 30… Mas, o Software não pode envelhecer em 10… É isso? Gente competente mandando na Tecnologia, hein?! #SQN

A maior mentira que uma empresa pode contar para si é que a TI precisa mais dela, do que ela precisa da TI.

É insano dizer isso. Porque deveria ser óbvio que algo está errado.

Mas, eu passo boa parte do tempo convencendo empresas e BDMs (Business Decision Makers) de que eles precisam levar a infraestrutura a sério.

“Levar a infraestrutura a sério” não tem relação direta com a questão “Custo”. Dá pra levar a sério, por exemplo, tendo documentação e processos, primeiro, e depois, sim, pode haver custos, mas não é uma relação causal direta.

É claro: Não posso deixar de me espantar com uma empresa que troca Smartphone da versão 2016 para 2017 para todos os Diretores e Gerentes, enquanto mantém 4 mil servidores com Windows Server 2003. É evidente que quiseram agradar quem “assina o cheque”, mas também fica claro que não há ninguém realmente consciente à frente da TI para “fazer um barulho” sobre as prioridades erradas da empresa.

Sinceramente, é uma vergonha que alguém apresente que a TI teve um investimento de X no ano Y se, na verdade, gastou com gadgets (tranqueiras) para os engravatados, escolhendo deixar uma parte da sua operação com equipamentos sem garantia. Sua empresa distribui brindes e ignora a Tecnologia; essa é a “política de TI” dela.

Embora eu entenda que uma padaria possa ignorar sua rede feita com um Hub e 3 máquinas compradas em um feirão de velharias; a impressão que o mercado brasileiro passa, muitas vezes, é de que há “donos de padaria” demais em cargos importantes, tomando decisões que na melhor hipótese, são mal embasadas.

Algumas empresas não conseguem emitir uma nota fiscal de forma manual. Outras, param estradas quando seus sistemas de informática param. Outras só têm dinheiro entrando no caixa de forma virtual: Nada de notas, nada de cheques, nada de moedas. Tudo virtual.

Mesmo assim, tantas empresas nesses grupos se dão ao luxo de fingir para si mesmas que podem prescindir de sistemas de informática, atualizados e seguros, operando 24 por 7…

Eu entendo, claramente, que uma empresa que vende carne moída precisa mais de bois e moedores, do que precisa do novo Windows 10. Faz sentido.

O que não entendo é que se nenhum boi entra na fábrica sem que um computador emita uma ordem, o computador não é mais importante que o boi moído, mas, é tão importante quanto.

Se ele parar de um lado, do outro não sai mais carne moída. DA MESMÍSSIMA FORMA que seria caso faltasse boi ou moedor.

Como uma empresa pode priorizar só um se, para produzir, não pode faltar qualquer um deles?

Antes fosse só a empresa de carne moída. Essa realidade está arraigada na cultura das principais organizações com que já trabalhei. A pequena, a média e a grande. A indústria e o comércio. A privada e a pública. Todas elas têm um ou mais representantes (empresas) que têm esse tipo de pensamento bizarro com relação à área de TI.

Dependem severamente dela para produzir no volume que produzem, entregar o que entregam na velocidade em que o fazem, com a qualidade que executam… Mas acreditam que podem se dar ao luxo de não cuidar da área que faz tudo isso ser possível, com mais eficiência, com mais precisão, com menos margem de erro humano, com eficiência processual, e tudo mais.

Desligar sistemas: Quando eu acho que é hora de baixar as portas.

No Brasil, assim que o ataque começou, muitas empresas decidiram desligar os sistemas.

Isso é pânico, um sintoma do despreparo.

Novamente, se ofendo seus sentimentos, sinto muito. Mas, estou aqui pra dizer o que tem de ser dito.

Vamos analisar com calma: Qual a meta central de um Hacker (ok, deveria ser “Cracker”, mas não vamos complicar)?

Parar os sistemas de uma empresa, organização, órgão público… Essa é a meta central dele. Ou ele faz pelo divertimento, ou faz pela ameaça que força sua organização a fazer algo (como pagar bitcoins).

Como você, profissional (espero que com ss) de TI, quer combater o hacker?

Parando o sistema?

Por que não demito você e contrato o hacker? Ele tem ferramentas melhores e mais divertidas para parar o sistema, que eu esperava que meu departamento de TI fizesse de tudo para manter no ar…

Outros lugares, também por desespero, cortaram a Internet da rede já afetada. O que equivale a desligar um sistema, se sua empresa precisa da Internet para gerar dinheiro.

Pena que, no caso desse Ransomware, parar a rede piorou a infecção. Ele foi projetado para acelerar a contaminação se a conexão com a internet fosse cortada.

Portanto, a falta de preparo e o desespero de quem não sabia o que estava fazendo, levou a parada de sistemas importantes e acelerou a contaminação.

Novamente, tem muito “dono de padaria” sentado em cadeira de TI. E muitos deles, com o cargo de “chefe”.

A Microsoft tomou uma decisão corajosa, mas…

Quando a crise tomou forma, a Microsoft já havia corrigido o problema, meses antes.

No entanto, como qualquer empresa séria, a Microsoft possui ciclos de vida de seus softwares.

Por exemplo, o Windows Server 2016, lançado ano passado, já tem data de término de suporte. É! Isso mesmo. O cliente instalando o Windows Server 2016, hoje, já sabe – se estiver fazendo isso direito – que em Novembro de 2027 a Microsoft não fará mais nenhum tipo de manutenção no sistema operacional. São DEZ ANOS, mais uns quebrados, para recuperar o valor investido no SO, e aproveitar tudo que o sistema pode proporcionar, etc..

Aqui, a fonte da data: https://support.microsoft.com/en-gb/lifecycle/search?alpha=Windows%20Server%202016%20Standard

E isso é, e foi verdade para o Windows Server 2003 e XP. O mesmo para o Windows 2000.

Alguns clientes contrataram o que chamamos de “CSA” (Custom Support Agreement), e estenderam o tempo de suporte para o 2003, mas, mesmo esse tipo de contrato tem limites e não vale mais, por exemplo, para o Windows 2000.

Ainda assim, dado o tamanho da crise e o risco de um servidor 2003 existir em uma rede com sistemas novos, a Microsoft tomou uma postura inédita e liberou o patch para todo mundo, com ou sem o CSA. Nem preciso dizer do imbróglio político-jurídico que isso pode significar, e não tenho o conhecimento necessário para discorrer sobre.

Mas, de uma coisa eu tenho certeza: Criamos um problema grande para nós mesmos.

A mensagem que as empresas mais preguiçosas ouviram foi: “Quando a casa cair, de verdade, a Microsoft vai quebrar a própria promessa (de que sistemas têm começo, meio e fim) e socorrer a gente”. Essa foi a mensagem. E o que fazer com os efeitos colaterais que esse patch venha a causar em sistemas que estão sem update há anos? De quem é a culpa?

Já tinha cliente exigindo correção para o Windows Server 2000. Um sistema com DEZESSETE ANOS de criação. Ano que vem, o servidor desse freguês já pode tirar a CNH. É absolutamente ridículo e vergonhoso que uma TI não tenha tido “tempo” para atualizar esse sistema. Não há uma desculpa valida. Nenhuma:

Argumentos: Custo, dificuldade, complexidade, retorno do investimento, questões legais…

Resposta: DEZESSETE ANOS.

Eu só aceito uma TI usando um sistema com 17 anos de idade, se os gerentes e diretores tiverem um Smartphone com 17 anos, e usarem uma TV de tubo (CRT) em casa, também.

E o Windows Server 2003 e XP? Bom, não tem 17 anos… SÓ TEM QUINZE… Realmente… Aí é diferente… (NÃO É!)

Pra encerrar…

Vamos passar os próximos meses de forma frenética, apagando os incêndios e lidando com os colaterais desse ataque.

As TIs vão demitir um pobre diabo que, ou não é profissional da área, ou tentou avisar mas não foi levado a sério.

Os indivíduos que tomam as atitudes e decisões não serão responsabilizados na maioria dos casos; e como cortam custos o tempo todo, continuarão bem cotados com o CEO e o CFO, e continuarão a tratar a TI como um custo.

A falha desse Ransomware em si, será remediada e fechada. Mas, honestamente, quanto tempo até o próximo patch não ser aplicado porque “afeta o software legado”, ou simplesmente porque “não temos verba para patching management”?

Se você acha que esse ataque do WannaCry/Crypt é revolucionário, é porque ou não é da área de TI, ou porque é novo demais: O “Conficker” atacou milhares de computadores, também muito tempo depois da Microsoft ter corrigido e liberado a correção para todos os sistemas.

Não há nada de novo. A TI continua sendo tratada com desdém e, de tempos em tempos, alguém descobre um jeito de usar a vantagem para alcançar algum objetivo pessoal.

No Conficker, parar os sistemas. No WannaCry/Crypt, dinheiro (parando os sistemas [ou informação], até que você pague para tê-los de volta).

Mais triste que isso é ouvir de colegas de profissão que “se usasse Linux, isso não teria acontecido”. Demonstra que a imaturidade é o padrão da área.

Só existe um motivo pelo qual o Ransomware foi feito para Windows: Porque ele é o produto mais utilizado no mercado. Se todo mundo usasse Linux, os Hackers fariam programas maliciosos para Linux.

Mais do que isso, se uma empresa não consegue manter no ar um sistema gráfico como o Windows, com Wizards e tantos programas embarcados para a manutenção, o que dizer do uso de Linux e um zilhão de configurações mantidas diretamente em arquivos de texto (“entra lá no /etc e faz o hardening de tudo pra mim”)???

O mercado não tem competência para proteger um sistema gráfico e amigável. O que faz alguém pensar que esse mesmo mercado, com essa mesma mentalidade, poderia proteger um sistema mais complexo (e, não por isso, menos eficiente ou com menor qualidade. Só diferente, quero deixar claro…)?

Pra fechar, não há nada de novo. O malware pode ser inédito, roubou tecnologia da poderosa NSA norte-americana e blablabla… Mas, o roteiro de como a contaminação se deu não é novo para ninguém com um pouco de memória.

E é por isso, e porque a TI continua sendo gerenciada por gente que não sabe lidar com Tecnologia (que muda rápido, e exige que você mude também), que esse problema vai se repetir, logo logo.

Não esse ano, já que todo mundo vai fingir que se importa com a TI (como sempre fazem, logo depois de uma crise). Mas, logo, tudo isso cai no esquecimento.

A TI funciona todos os dias na sua empresa, e eu costumo dizer (brincar) que você mede a qualidade de uma TI quando o usuário nem se lembra que tem alguém cuidando do computador dele e de tudo que esse computador depende.

Mas, ao mesmo tempo, quando ela atinge esse nível, alguém que não entende nada de Tecnologia decide que ela gasta demais e demite gente competente para pôr estagiários no lugar. Para de pagar cursos e atualização ao time e não compra mais o Software sucessor, na época certa. “Está tudo estável, porquê continuar gastando???”

Esse indivíduo nunca vai entender que é por tudo que ela “gasta” (investe) e “gastou” (investiu) até ali, que foi possível atingir esse status maravilhoso e ideal de “invisibilidade”.

E, na verdade, vendo quanto $$$ ela devolve aos cofres da empresa (quanto custaria emitir notas manualmente? E se o fechamento financeiro fosse manual? E se tivéssemos que viajar de avião ao invés de fazer uma reunião online?), a TI é mesmo um investimento.

Quando gerenciada por gente competente, claro…

Post Scriptum: Notei que gastei muitas palavras xingando aqueles que lascam diariamente com o orgulho e o brio da minha área profissional. Mas, eu preciso ajudar quem precisa. Então, vou responder a pergunta que ainda é fragmentada nos noticiários.

Se você utiliza o Windows 10, por enquanto você está seguro, porque o Ransomware “WannaCry” não consegue contaminá-lo sem ação do usuário. Claro, se você baixar o vírus e executar, não tem sistema seguro o bastante pra você.

Para qualquer sistema, no entanto, do XP ao Windows 10, o Windows Update é o único jeito de fechar a brecha de segurança explorada.

O boletim MS 17-010 precisa estar presente, ou versão mais nova que ele.

> Verifique se o Windows Update está com o status correto (algo como “Seu dispositivo está atualizado”).

> Execute esse comando, dentro da janela Executar (tecla bandeira do Windows + letra R):

> C:\Windows\System32\control.exe /name Microsoft.WindowsUpdate

É possível tentar atualizar manualmente (caso você desconfie da mensagem do Windows Update, ou queira distribuí-lo individualmente, numa rede, por exemplo):

Updates para sistemas em inglês: Windows Server 2003 SP2 x64, Windows Server 2003 SP2 x86, Windows XP SP2 x64, Windows XP SP3 x86, Windows XP Embedded SP3 x86, Windows 8 x86, Windows 8 x64

Updates para sistemas em outras línguas: Windows Server 2003 SP2 x64, Windows Server 2003 SP2 x86, Windows XP SP2 x64, Windows XP SP3 x86, Windows XP Embedded SP3 x86, Windows 8 x86, Windows 8 x64

Mais informações sobre o Ransomware: https://www.microsoft.com/en-us/security/portal/mmpc/shared/ransomware.aspx

MS17-010 Security Update: https://technet.microsoft.com/en-us/library/security/ms17-010.aspx